1. AWS EC2 - Ubuntu 인스턴스 상세정보창에 있는 퍼블릭 IPv4 주소 를 복사합니다.

2. WinSCP에 접속하여 새사이트 - 호스트 이름에는 1번에서 복사한 ip주소를 붙여넣습니다.

※ 비밀번호 대신 우리는 인스턴스 생성시 만들었던 키페어 (.pem키)를 이용하여 로그인을 하기위해 '고급'버튼을 클릭합니다.

| 파일 프로토콜 : SFTP 호스트이름 : 인스턴스 퍼블릭 IPv4 주소 (IP) Port : 22 |

3. SSH - 인증 메뉴에 들어가 개인키 파일(K) ... 버튼을 클릭해서 파일을 불러옵니다.

4. 저번 포스팅에 생성했던 pem키를 가져옵니다. 근데 어딨는지 잘모르시겠죠?

*인스턴스 생성시 키를 새로 생성하셨다면 '다운로드'폴더에 자동 다운로드 되어있을겁니다

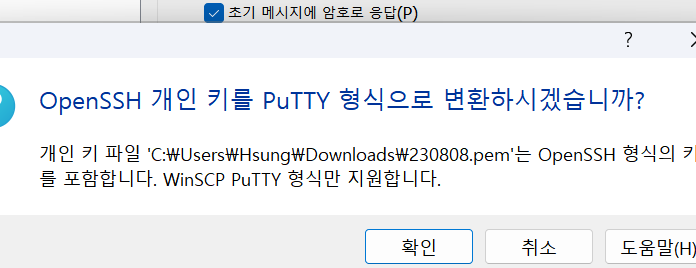

5. pem키를 ppk로 변환하고자 묻는 알림 메세지가 뜨면 확인을 선택해줍니다.

(해당 작업은 PuTTY 접속을 위해 pem키를 ppk로 변환시켜줍니다.)

6. 변환한 ppk키를 관리가쉬울 특정경로로 저장합니다.

7. ppk파일이 저장되었다는 메세지가 뜨면 '확인'을 클릭합니다.

8. ppk키가 생성되고 해당경로가 개인키 파일(K):에 자동으로 입력되고 '확인' 버튼을 선택합니다.

9. '저장'버튼을 클릭해서 해당 세션을 저장합니다.

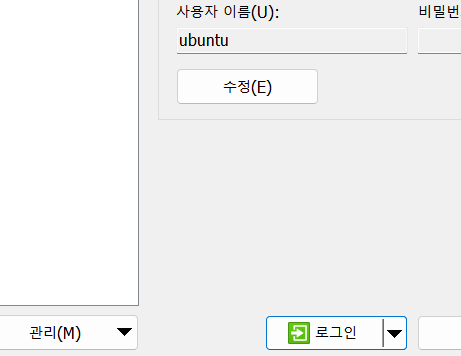

10. 로그인 버튼을 클릭합니다.

11. "알 수 없는 서버에 연결하고 호스트 키를 캐시에 추가 하시겠습니까?"라는 메세지가 뜨면 "예"를 클릭합니다.

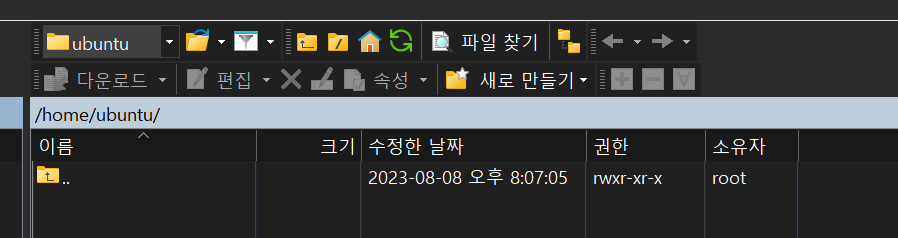

12. Ubuntu에 접속중임을 확인할 수 있습니다.

13. 정상적으로 Ubuntu서버에 접속된 걸 확인할 수 있습니다.

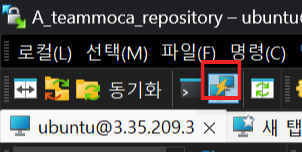

14. WinSCP에서 자동으로 Ubuntu서버를 PuTTY로 접속해보겠습니다. (상단의 아이콘을 Putty접속 아이콘을 클릭해도 되며 단축키로는 Ctrl + P 를 통해 접속할 수 있습니다.)

15. Putty 정상적으로 접속된 걸 확인하실 수 있습니다.

드디어 리눅스속으로 진입했습니다 다음시간에는 우분투에 지난시간에 만든 hello리액트프로젝트를 배포해보겠습니다

'IT개발' 카테고리의 다른 글

| HTML5 CSS 위치속성 position 배우기 (0) | 2023.08.09 |

|---|---|

| 로컬postgreSql 설치와 awsRDS에서 postgreSql 인스턴스생성하고 DBeaver로 접속하기 (0) | 2023.08.09 |

| AWS EC2 인스턴스 우분투(Ubuntu 22.04) 서버 무료(프리티어)로 개설하기 (0) | 2023.08.08 |

| AWS 무료회원가입하기 (0) | 2023.08.08 |

| node.js를 이용하여 react설치하기 (0) | 2023.08.06 |